10.1 Обзор

В этой главе объясняется, как защитить систему, установив классы доступа для Объектов и пользователей.

Настройка безопасности возможна в двух режимах:

- Основной режим

- Расширенный режим безопасности

Каждый режим мы разберем позднее.

Для защиты системы необходимо:

- Установить для пользователя пароль и определить для него класс

- Установить соответствующий класс для объект

Объект может принадлежать только к одному классу безопасности. Если установлен класс объекта “нет”, то такой объект будет доступен для всех пользователей.

10.2 Пароль пользователя и классы объектов

Настройки безопасности можно найти в разделе [Системные параметры] -> [Безопасность]. Доступны два режима: основной режим и расширенный режим безопасности.

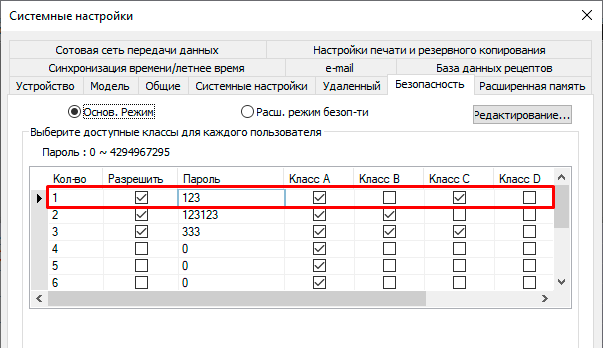

10.2.1 Основной режим

Доступно до 12 возможных пользователей. Пароль должен быть одним неотрицательным целым числом. Существует шесть классов безопасности: A-F.

После того, как мы зададим пароль и выберем классы безопасности, данный пользователь сможет работать с объектами, классы которых доступным ему. Как показано ниже, " пользователь 1” может работать с объектами класса A и класса C.

Примечание:

Примечание:

Основной режим не доступен для панелей оператора серии cMT.

10.2.2 Расширенный режим безопасности

В данном режиме можно установить до 11 пользователей. Кроме того, предусмотрена настройка пользователя [Администратор]. Администратор имеет все права и может управлять всеми классами объектов. Пароли пользователей должны быть буквенно-цифровыми, и каждый пользователь может иметь до 12 классов: от A до L. (В Administrator Tools можно установить до 127 пользователей. Дополнительные сведения см. В разделе «10.4 Использование расширенного режима безопасности».)

Расширенный режим безопасности предоставляет [Контрольный адрес] для управления учетными записями непосредственно в панеле оператора. Дополнительные сведения см. В разделе "10.3 Режим расширенных настроек безопасности и контрольный адрес" Кроме того, вы можете использовать USB-ключ безопасности для автоматического входа в систему. Вставьте USB-диск, на котором сохранен ключ для входа в систему. Более подробную информацию см. В разделе 10.4.3 вход / выход автоматически с помощью USB-ключа безопасности".

10.3 Режим расширенных настроек безопасности и контрольный адрес

Контрольный адрес используется для входа в систему и управления учетной записью. Контрольный адрес может быть назначен только регистру LW на локальной панели оператора, и будут использоваться 20 последовательных регистров.

Для входа в систему у вас должен быть заранее создан пользователь. Вы можете использовать [имя пользователя] или индекса [пользователь], для входа в систему.

10.3.1 Настройка контрольного адреса

Если для контрольного адреса задано значение LW-n, где N-произвольное число, то будут назначены следующие адреса:

| Адрес | Имя тэга | Описание |

|---|---|---|

| LW-n (1 word) | Команда UAC | Команды для выполнения: вход, выход, добавление/установка / удаление учетных записей и т. д. |

| LW-n + 1 (1 word) | Результат выполнения команды UAC | Отображает результат выполнения команды. |

| LW-n + 2 (1 word) | Индекс пользователя UAC | Индекс учетных записей (используется с объектом Список опций). |

| LW-n + 3 (1 word) | Привилегии пользователя UAC | Бинарное значение. Класс A = бит 0, класс B = бит 1, … |

| LW-n + 4 (8 words) | Имя пользователя UAC | Имя учетной записи (учитывает регистр и допускает только буквы и цифры). |

| LW-n + 12 (8 words) | Пароль UAC | Пароль учетной записи (чувствительный к регистру и допускающий только буквы, цифры или специальные символы). |

После установки [Контрольный адрес] соответствующие адреса можно найти в [Библиотека адресных меток] » [Пользовательские].

Примечание:

Примечание:

В режиме расширенных настроек безопасности, если используется панель оператора серии cMT, контрольный адрес может быть назначен только регистру PLW локального HMI.

10.3.2 Команды

| Значение | Команда | Соответствующий адрес |

|---|---|---|

| 1 | Войти по имени пользователя | Установите значения для [Имя пользователя] и [пароль]. После ввода имени пользователя и пароля система проверит их действительность в [Системные параметры] »[Безопасность]» [Расширенный режим безопасности]. |

| 2 | Войти по индексу пользователя | Установите значения для [индекс пользователя] и [пароль]. См. раздел 10.4.4 режим повышенной безопасности с объектом списка опций. |

| 3 | Выйти | |

| 4 | Изменить пароль текущего пользователя | Установите значения для [имя пользователя] и [пароль]. Пожалуйста, введите текущий пароль в [имя пользователя] и новый пароль в [пароль]. |

| 5 | Добавить аккаунт | Сначала установите [Имя пользователя], [Пароль] и [Привилегии пользователя]. |

| 6 | Добавление временной учетной записи (минут) | Установите значения для [Имя пользователя], [Пароль], [Привилегия пользователя] и [Индекс пользователя]. [Индекс пользователя] предназначен для указания периода времени (в минутах), в течение которого этот период действителен. Если указано 0, эта учетная запись остается действительной до тех пор, пока панель оператора не будет отключена. |

| 7 | Удалить существующую учетную запись по имени пользователя | Установите значение для [Имя пользователя] |

| 8 | Удалить существующую учетную запись по индексу пользователя | Установите значения для [Индекс пользователя] |

| 9 | Установка привилегий существующей учетной записи по имени пользователя | Установите значения для [Имя пользователя] и [Привилегии пользователя] |

| 10 | Установка привилегий существующей учетной записи по индексу пользователя | Установите значения для [Индекс пользователя] и [Привилегии пользователя] |

| 11 | Установка пароля существующей учетной записи по имени пользователя | Установите значения для [Имя пользователя] и [Пароль] |

| 12 | Установка пароля существующей учетной записи по индексу пользователя | Установите значения для [Индекс пользователя] и [Пароль] |

| 13 | Чтение привилегий существующей учетной записи по имени пользователя | Установите значения для [Имя пользователя]. Если команда будет успешно выполнена, то [Привилегии пользователя] будут показаны. |

| 14 | Прочитать привилегию существующей учетной записи по индексу пользователя | Установите значения для [Индекс пользователя]. Если команда будет успешно выполнена, то [Привилегии пользователя] будут показаны. |

| 15 | Добавление временной учетной записи (дней) | Установите значения для [Имя пользователя], [Пароль], [Привилегии пользователя] , и [Индекс пользователя]. [Индекс пользователя] предназначен для указания периода времени (количества дней), в течение этого периода учетная запись действительна. Если указан 0, эта учетная запись остается действительной до выключения панели оператора. |

| 16 | Добавить аккаунт с истекающим сроком (минут) | Установите значения для [Имя пользователя], [Пароль], [Привилегии пользователя] и [Индекс пользователя]. [Индекс пользователя] предназначен для указания периода времени (в минутах), в течение которого этот аккаунт действителен. 0 является недопустимым значением для этого параметра. |

| 17 | Добавить аккаунт с истекающим сроком (дней) | Установите значения для [Имя пользователя], [Пароль], [Привилегии пользователя] и [Индекс пользователя]. [Индекс пользователя] предназначен для указания периода времени (в днях), в течение которого этот аккаунт действителен. 0 является недопустимым значением для этого параметра. |

| 18 | Оставшиеся минуты для имени пользователя | Установите значения для [Имя пользователя]. В случае успеха оставшееся время (в минутах) будет отображаться в [Индекс пользователя]. |

| 19 | Оставшиеся минуты для индекса пользователя | Установите значения для [Индекс пользователя]. В случае успеха оставшееся время (в минутах) будет отображаться в [Индекс пользователя]. |

| 20 | Оставшиеся дни для имени пользователя | Установите значения для [Имя пользователя]. В случае успеха оставшееся время (в днях) будет отображаться в [Индекс пользователя]. |

| 21 | Оставшиеся минуты для индекса пользователя | Установите значения для [Индекс пользователя]. В случае успеха оставшееся время (в днях) будет отображаться в [Индекс пользователя]. |

Примечание:

Примечание:

- Добавить временный аккаунт/ аккаунт с истекающим сроком: разница между временными аккаунтом и аккаунт с истекающим сроком заключается в том, что временные аккаунты не хранятся в системе и будут недействительны после отключения HMI. Временные аккаунты и аккаунт с истекающим сроком записи будут автоматически удалены по истечении срока их действия.

- Удалить существующую учетную запись: текущую учетную запись нельзя удалить.

- Оффлайн/Онлайн симуляция: симуляция с использованием настроек учетной записи в программе. Любые модификации аккаунта во время симуляции не будут сохранены до следующей симуляции.

- Учетная запись администратора не может быть удалена. Привилегии для данной учетной записи нельзя редактировать.

- Системный регистр PLW-10754: отображает текущее имя пользователя. (Доступно только для серии cMT)

- Адрес [Привилегии пользователя] не отображает привилегии, назначенные текущей учетной записи пользователя. Используйте системный регистр LW-9222 для отображения привилегий.

10.3.2 Результаты выполнения команд

После выполнения команды система сохранит код результата в контрольном адресе LW-n + 1. Перечисленные ниже коды результатов отображаются в шестнадцатеричном формате.

| Код результата | Результат выполнения команды |

|---|---|

| (0x001) | Успех |

| (0x002) | Неверная команда |

| (0x004) | Аккаунт существует (при добавлении нового аккаунта) |

| (0x008) | Аккаунт не существует |

| (0x010) | Пароль не верный |

| (0x020) | Команда запрещена |

| (0x040) | Неверное имя |

| (0x080) | Присутствует недопустимый символ пароля |

| (0x100) | Неверные данные импорта |

| (0x200) | Вне диапазона действия (при входе в систему с помощью USB-ключа безопасности). [Эффективное время] можно установить в инструментах администратора. |

Примечание:

Примечание:

Пользователи могут добавить новое событие в журнал событий (Аварий) и назначить [Контрольный адрес] для LW-n + 1 [Результат выполнения команды]. Откройте вкладку [Сообщение] »[Текст]» [Содержимое] и укажите сообщение, которое будет отображаться в Объекте отображения событий для отображения результата выполнения команды.

10.4 Использование расширенного режима безопасности

10.4.1 Импорт учетных записей пользователей

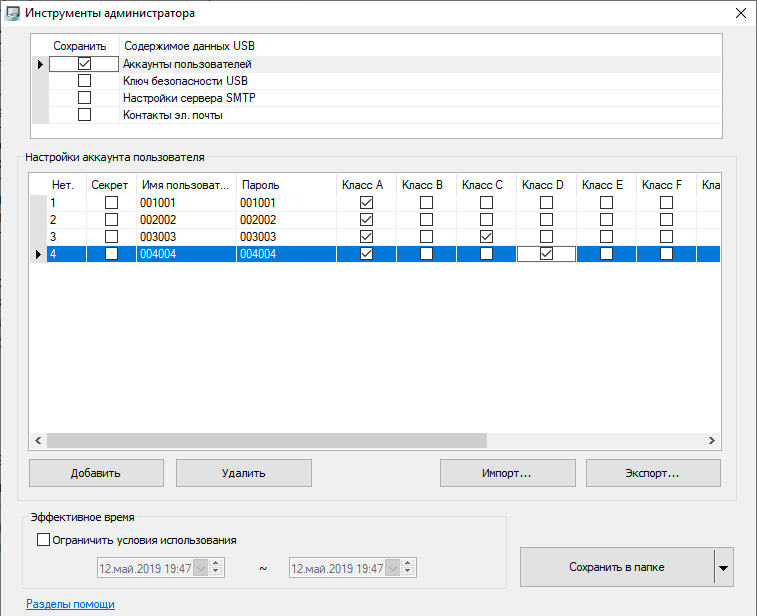

Учетные записи пользователей можно настроить с помощью других инструментов, которые мы предоставляем, кроме настроек на вкладке [Системные параметры] »[Безопасность]. Administrator Tools также могут быть использован для настройки учетных записей пользователей. Administrator Tools можно найти в каталоге установки. После запуска программы установите флажок [Аккаунты пользователей]. Можно добавить до 127 учетных записей.

Для получения дополнительной информации см. «36 Инструменты администратора».

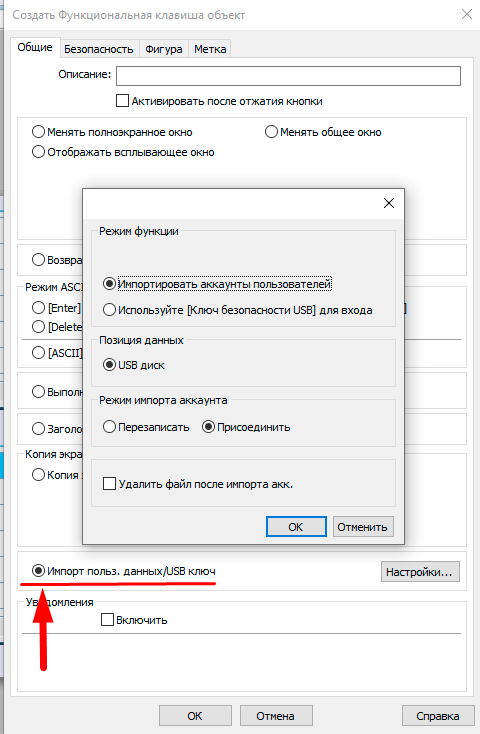

Добавленные учетные записи могут быть сохранены на USB-диске или SD-карте и импортированы в панель оператора с помощью объекта функциональной клавиши. Для этого создайте объект функциональной клавиши и выберите [Импорт пользовательских данных].

Когда вы добавите функциональную кнопку, вставьте внешнее устройство в панель оператора и нажмите функциональную клавишу для импорта учетных записей. Если выбран вариант [Перезаписать], уществующие учетные записи будут перезаписаны новыми учетными записями и автоматически выйдут из системы после импорта. Если установить флажок [Удалить файл после импорта аккаунтов], система удалит данные учетной записи, сохраненные на внешнем устройстве после импорта. Если указано [Эффективное время] в инструментах администратора, импорт может быть выполнен только в указанный срок. Импортированные учетные записи не будут удалены системой после истечения срока действия.

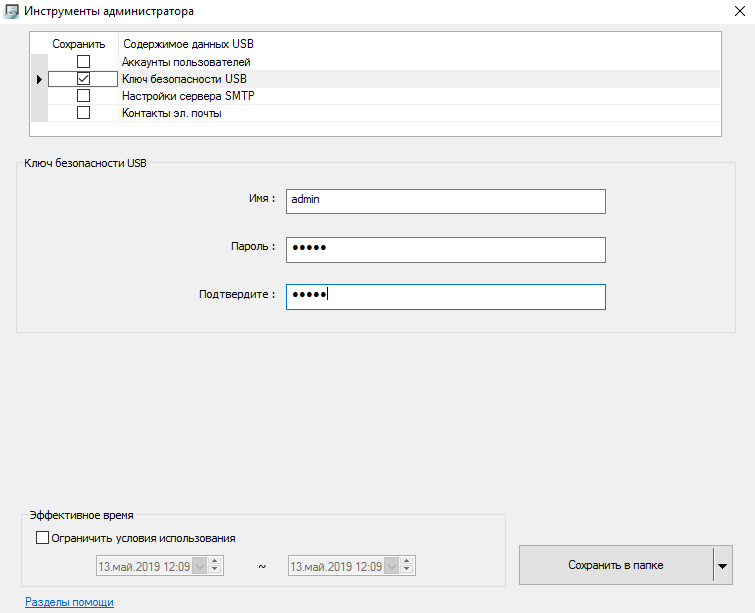

10.4.2 Вход с помощью USB-ключа безопасности

Вместо ввода имени пользователя и пароля для входа в систему можно использовать ключ. В каталоге установки EasyBuilder Pro запустите Administrator Tools и установите флажок [Ключ безопасности USB]. Информация об учетной записи использует предопределенные данные в разделе [Системные параметры] -> [Безопасность].

Примечание:

Примечание:

Обратите внимание, что учетные записи пользователей, используемые для ключа безопасности USB, уже должны существовать в HMI.

Для получения дополнительной информации см. «36 Инструменты администратора».

Ключ безопасности USB можно сохранить на USB-диске или SD-карте.

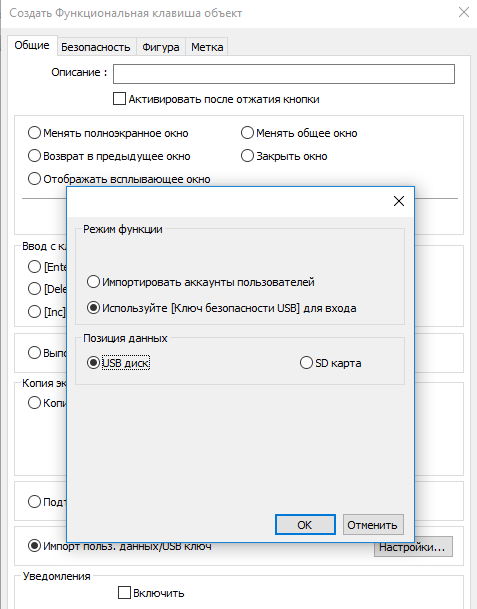

Пример создания функциональной кнопки для входа в систему с помощью USB ключа, показан ниже:

Когда будет настроена функциональная кнопка и готов носитель с USB ключом, вставьте носитель в вашу панель оператора и нажмите функциональную кнопку для входа в систему. Если указано [Эффективное время] в Administrator Tools, то вход в систему возможен только в указанный срок. Система автоматически выйдет из системы после истечения срока действия ключа.

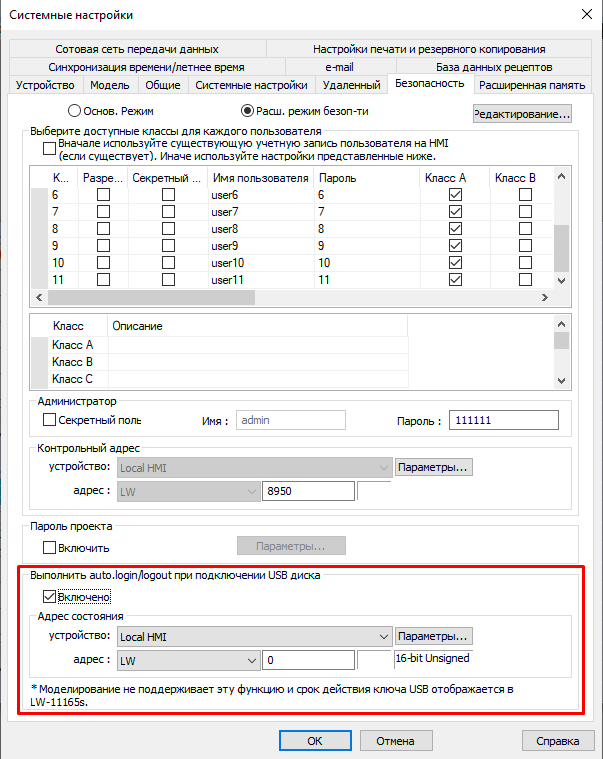

10.4.3 Автоматический вход/выход с USB ключем

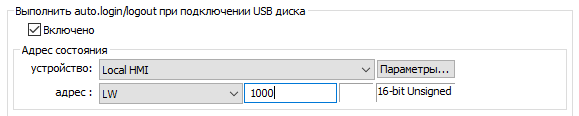

Если вы хотите автоматически входить/выходить из системы, когда подключили/выключили USB ключ, то в разделе [Системные параметры] -> [Безопасность] установите галочку [Выполнять auto.login/logout при подключении USB диска].

Эта функция позволяет автоматически входить/выходить из системы с помощью USB ключа. Вставьте USB-диск, на котором сохранен ключ для входа в систему или же извлеките USB-диск для выхода из системы.

Статус входа/выхода из системы будет записан на указанный контрольный адрес, коды результата входа / выхода:

0x00: Бездействие

0x01: Успешный вход

0x04: Ошибка входа

0x08: Успешный выход

0x10: Успешный выход

Примечание:

Примечание:

Дополнительные сведения о ключе безопасности USB см. В разделе "36 Administrator Tools".

- Когда включен автоматический вход / выход из системы, вход в систему с помощью объекта [Функциональная кнопка] невозможен. Однако вход в систему и выход из нее все же возможен с помощью команд отправленных на контрольный адрес управления учетной записью.

- Эта функция не работает в онлайн/оффлайн симуляции

- Действителен только ключ безопасности USB, сохраненный на USB-диске.

Нажмите на значок, чтобы загрузить демонстрационный проект, который объясняет, как использовать ключ безопасности USB для входа / выхода. Пожалуйста, подтвердите ваше интернет-соединение перед загрузкой демонстрационного проекта.

Нажмите на значок, чтобы загрузить демонстрационный проект, который объясняет, как использовать ключ безопасности USB для входа / выхода. Пожалуйста, подтвердите ваше интернет-соединение перед загрузкой демонстрационного проекта.

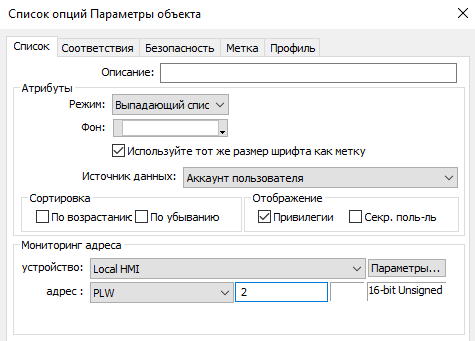

10.4.4 Режим расширенных настроек безопасности и объект Список опций

С помощью объекта Список опций вы можете отобразить имена и привилегии пользователей. Для этого в настройках объекта Список опций нужно указать адрес мониторинга LW-n + 2. Допустим у вас контрольный адрес из настроек [Системные параметры]->[Безопасность] установлен как PLW-0, то адрес который нужно установить для объекта Список опций для отображения списка пользователей нужно установить PLW-2. Если пользователь имеет отметку [Скрытый пользователь] в настройках [Системные параметры]->[Безопасность]->[Режим расширенных настроек безопасности], то он не будет отображаться в списке пользователей в объекте Список опций.

Нажмите на значок, чтобы загрузить демонстрационный проект, который объясняет больше о режиме повышенной безопасности. Пожалуйста, подтвердите ваше интернет-соединение перед загрузкой демонстрационного проекта. Проект уже скомпелирован для EasyBuilder 8000. О том как его открыть для EasyBuilder Pro читайте на нашем форуме ссылка

Нажмите на значок, чтобы загрузить демонстрационный проект, который объясняет больше о режиме повышенной безопасности. Пожалуйста, подтвердите ваше интернет-соединение перед загрузкой демонстрационного проекта. Проект уже скомпелирован для EasyBuilder 8000. О том как его открыть для EasyBuilder Pro читайте на нашем форуме ссылка

10.5 Настройка безопасности Объекта

| Серия cMT | Серии eMT, iE, XE, mTV |

|

|

10.5.1 Вкладка безопасность

| Настройки | Описание |

|---|---|

| Мин. время нажатия (с) | Чтобы активировать объект, необходимо нажать и удерживать объект в течении указанного количества времени (в секундах) |

| Запрос подтверждения | После нажатия на объект появляется диалоговое окно для подтверждения операции. Если ответ на это окно произойдет позже, чем установленное время [Макс. время ожидания (сек)], этот диалог автоматически исчезает, и операция будет отменена.  |

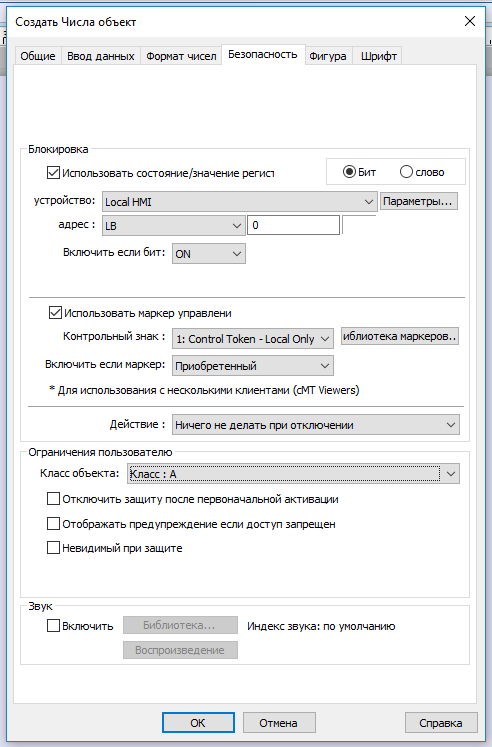

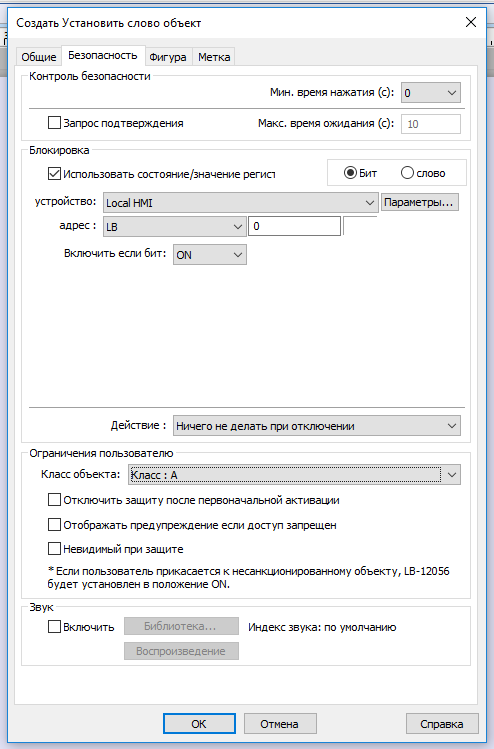

10.5.2 Блокировка

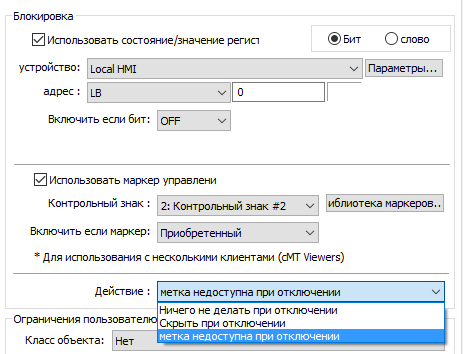

Когда выбрано [Использовать состояние/значение регистра] или [Использовать маркер управления], то, является ли объект работоспособным, определяется состоянием назначенного адреса или получением управляющего токена, соответственно. Как показано на следующем рисунке, этот объект будет работать только тогда, когда LB-0 находится в выключенном состоянии и получен «2: Контрольный знак #2».

В следующей таблице описаны действия, которые этот объект будет выполнять, если маркер не получен.

| Настройка | Описание |

|---|---|

| Ничего не делать при отключении | Когда метка не получена, объект отображается. |

| Скрыть при отключении | Когда метка не получена, объект скрыт. |

| Метка недоступна при отключении | Когда метка не получена, метка объект становится серой.  |

10.5.2.1 Использовать состояние/значение регистра

Если выбрано, то статус адреса определяет, будет ли работать объект.

| Настройка | Описание |

|---|---|

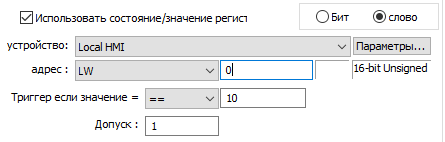

| Бит | Объект работает, когда бит находится в состоянии ON/OFF |

| Слово | Если выбран [Использовать состояние/значение регистра] и [слово], то работа объекта будет зависеть от состояния адреса слова. Триггер если значение: >, <, ==, <>, >=,<= Если значение адреса слова удовлетворяет условию, то объект будет работать. Допуск: этот параметр доступен, если выбрано условие == или <> <>: Объект будет работать, если будут выполнены следующие условия: значение адреса слова < ( [триггер если значение] - [Допуск] ) и значение адреса слова > ( [триггер если значение] + [Допуск] ) ==:Объект будет работать, если будет выполнено следующее условие: Значение адреса слова > ( [триггер если значение] - [Допуск] ) и Значение адреса слова < ( [триггер если значение] + [Допуск] ) Пример:

Когда значение адреса слова будет находиться в диапазоне от 9 до 11, то объект будет работать. Обратите внимание, что опция [Слово] доступна только для объектов [Ввести слово] и [Цифровой]. |

10.5.2.2 Контрольный знак

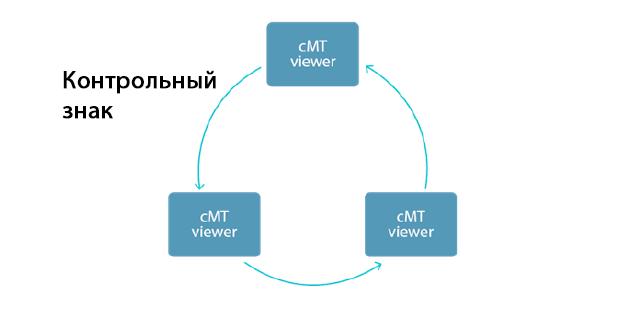

К панели оператора серии cMT могут подключиться сразу несколько клиентов cMT Viewer. Чтобы предотвратить одновременное использование объекта, мы можем ограничить использование данного объекта с помощью контрольного знака. Пользователь может управлять объектом, только если у него есть соответствующий контрольный знак, при этом контрольный знак может принадлежать только одному пользователю. Остальные пользователи получат контрольный знак в порядке очереди. Вы можете использовать контрольные знаки для следующих объектов: комбинированная кнопка, цифровой, ASCII, прямой вызов окна и косвенный вызов окна.

| Настройка | Описание |

|---|---|

| Контрольный знак | Выбор контрольного знака для объекта |

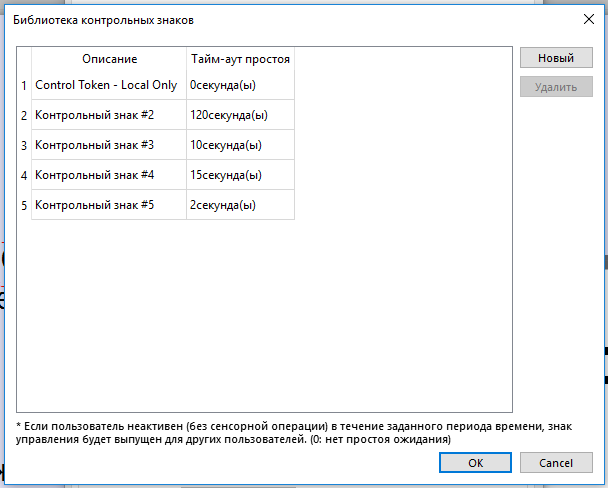

| Библиотека контрольных знаков | Удаление и добавление контрольных знаков. Control Token – Local Only Когда выбран данный знак, то только локальная панель оператора сможет работать с объектом. (Поддерживаемые модели cMT3072, cMT3090, cMT3151, cMT-HDMI)  Тайм-аут простоя Тайм-аут простояДанная настройка определяет сколько времени пользователь может быть неактивным (без операции касания), после чего контрольный знак получит статус (свободен) и сможет перейти к другому пользователю. Допустимый диапазон времени простоя составляет от 0 до 86400 секунд. Для «Control Token-Local Only» Тайм-аут простоя может быть только нулевым. |

| Включить если маркер | Если выбран параметр [Приобретенный], то устройства которые имеют контрольный знак могут взаимодействовать с объектом. Если выбран параметр [Неприобретенный], то с объектом могут работать только те пользователи, у которых нет контрольного знака. |

Примечание:

Примечание:

- Когда клиент cMT Viewer подключается к панели, то сразу же получает все неприобретенные контрольные знаки всех объектов.Когда пользователь отключается, то все контрольные знаки, которые он имел, освобождаются.

- Клиент cMT Viewer может одновременно иметь несколько контрольных знаков.

- Контрольные знаки присваиваются первому, кто подключился и произвел некоторую активность (операции касания).Все остальные клиенты, которые претендуют на контрольный ключ будут помещены в очередь.

- При переходе в новое полноэкранное окно все контрольные знаки запрашиваются заново. Если было вызвано всплывающее окно, то контрольные знаки сохраняются.

- Если клиент cMT Viewer отключается от сети интернет, то если в течении 30 секунд соединение восстановится,то контрольные знаки сохраняться. Если пройдет более 30 секунд, то контрольные знаки будут запрошены заново.

- Контрольный знак получит статус “Не занят”, если в течении времени простоя не будет произведено действий.

10.5.3 Ограничение пользователю

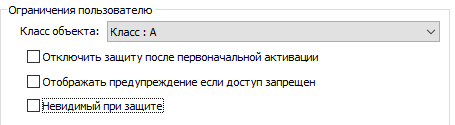

Установка класса безопасности объекта. С данным объектом сможет работать авторизованный пользователь у которого имеется класс безопасности, который мы установили для данного объекта.

| Настройка | Описание |

|---|---|

| Класс объекта | Если установлено [Нет], то с этим объектом могут работать все пользователи. Только пользователь admin может работать с объектом, защищенным классом [Класс: Администратор] |

| Отключить защиту после первоначальной активации | Когда класс пользователя совпадает с классом объекта, то система снимет защиту с данного объекта. После чего, все пользователи смогут работать с данным объектом. |

| Отображать предупреждение если доступ запрещен | Когда неавторизованный пользователь пытается управлять объектом, появляется диалоговое окно с предупреждением (Окно № 7). Содержание сообщения в диалоге может быть изменено. |

| Невидимый при защите | Когда привилегия пользователя не соответствует классу объекта, объект будет скрыт. |

10.6 Пример настройки безопасности объекта

Ниже приведен пример настройки класса безопасности объекта. Мы будем использовать [Основной режим] безопасности.

- Создайте проект, перейдите в [Системные параметры] -> [Безопасность] -> [Основной режим]. Активируйте троих пользователей.

Пользователь 1 с классом A

Пользователь 2 c классом A, B

Пользователь 3 c классом A, B, C - Спроектируйте Окно № 10

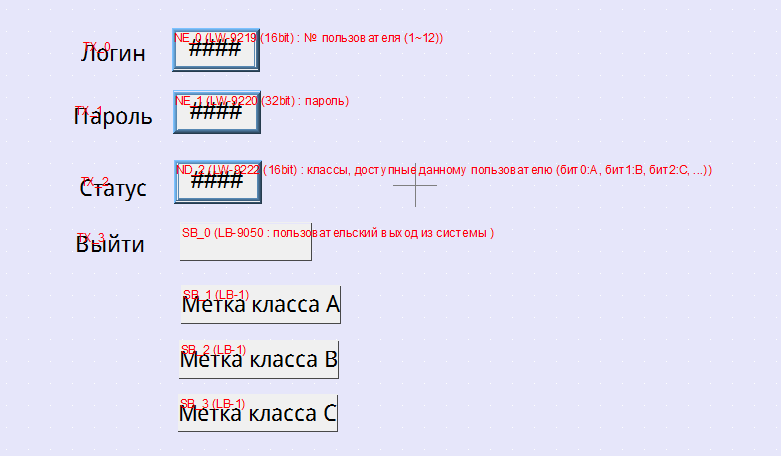

- Создайте 2 объекта [Цифровой]. Они будут нужно для того, чтобы мы смогли авторизоваться. Укажите системные метки для этих объектов. Для логина используйте системную метку - [LW-9219 (16bit) : № пользователя (1~12)]. Для пароля используйте метку [LW-9220 (32bit) : пароль]. Для данных объектов разрешите ввод.

- Создайте объект [Цифровой] для отображение текущего состояния с системной меткой [LW-9222 (16bit) : классы, доступные данному пользователю]. Установите формат данных [16-bit Binary] У данного объекта включать режим ввода не нужно, он будет служить только для вывода данных.

- Создайте объект [Установить бит] с системной меткой [LB-9050 : пользовательский выход из системы], он нужен для выхода из аккаунта.

- Создайте 3 объекта [Установить бит]. Каждому объекту определите класс свой безопасности. Также установите опцию [Невидимый при защите].

- Сохраните проект и запустите оффлайн симуляцию.

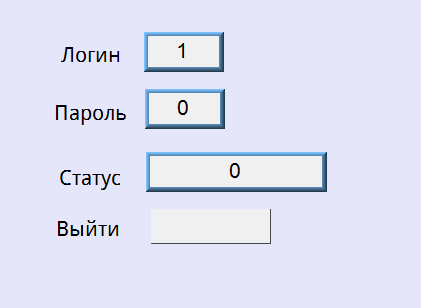

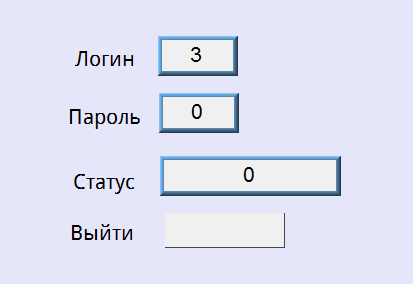

Когда вы еще не ввели пароль, в статусе отображается значение 0. Это означает что пользователю доступны объекты класса безопасности “Нет”. Для объектов класса A,B,C мы установили параметр [Невидимый при защите]. По этому мы их не видим.

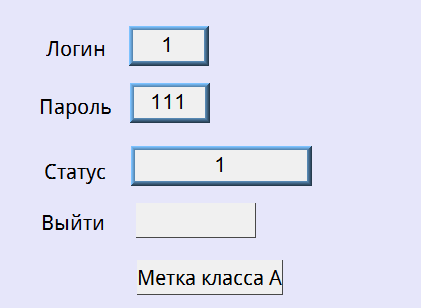

Введите пароль для пользователя 1. Вы увидите, что появился объект с меткой “Метка класса А”, это означает, что мы авторизировались, как пользователь с классом защиты A. Также обратите внимание, что в статусе поменялось значение на 1. Это означает что нам принадлежит класс A.

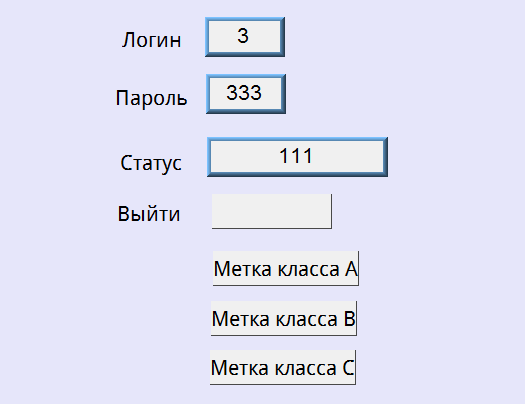

Теперь зайдите под пользователем 3. У данного пользователя есть все 3 класса безопасности, поэтому мы увидем 3 объекта, защищенные этими классами. В статусе значение станет 111 - это означает, что текущему пользователю доступны классы A,B,C

Нажмите на кнопку [Выйти]. Теперь наш класс безопасности стал “Нет”, и мы не видим наши защищенные объекты.

Примечание:

Примечание:

- Если введенный пароль неверный, то по контрольному адресу [LB-9060] будет установлено значение ON, а если верный, то OFF. Пароли пользователей доступны по контрольным адресам [LW-9500] ~ [LW-9522]. Т.е. Пароль пользователя 1 доступен по контрольному адресу [LW-9500], пароль пользователя 2 доступен по адресу [LW-9502], пароль пользователя 3 доступен по адресу [LW-9504] и так далее.

- Изменение пароль. Контрольные адреса [LW-9500] ~ [LW-9522] зарезервированы системой. Они содержат пароль пользователей 1 - 12. Чтобы изменить пароль конкретного пользователя, нужно по одному из адресов [LW-9500] ~ [LW-9522] установить новый пароль с помощью объекта [Цифровой], после чего установить значение ON по адресу [LB-9061]. Переданное значение ON по данному адрес обновляет пароли всех пользователей.

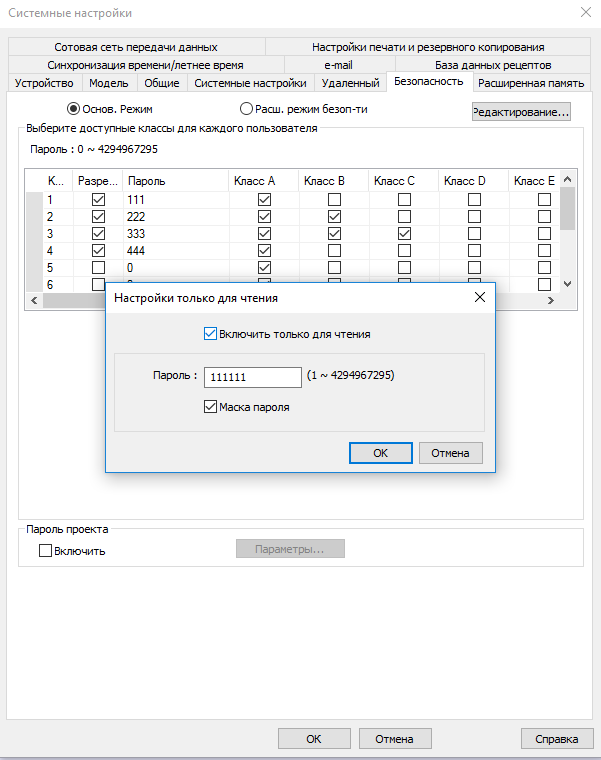

10.7 Защита настроек безопасности проекта

Вы можете установить пароль на редактирование раздела безопасности. Это может быть необходимо, когды вы отправляете проект другим лицам, и не хотите, чтобы они меняли настройки безопасности. Для этого нажмите на [Редактирование] в разделе безопасности.

Если установлен параметр [Включить только для чтения], то изменения настроек безопасности потребует пароль.

Если установлен параметр [Маска пароля], то пароли пользователей будут скрыты.

Примечание:

Примечание:

Защищенные проекты не могут быть расшифрованы, поэтому запомните свой пароль.